Lanciato dalla Commissione europea a gennaio 2025, il piano d’azione per la cyber sicurezza negli ospedali è sottoposto a una fase di consultazione pubblica in vista dell’implementazione progressiva nell’arco di due anni. Ne abbiamo approfondito gli aspetti principali con l’aiuto di Stefano Gorla, direttore dell’AI Academy dell’Ente nazionale per l’intelligenza artificiale ed esperto di cybersicurezza.

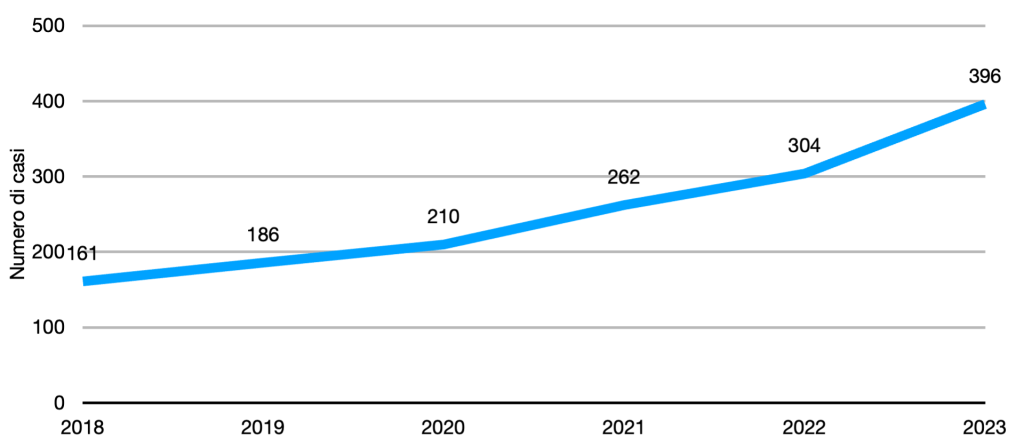

I dati del rapporto Clusit 2024 sulla sicurezza ICT in Italia (aggiornamento di ottobre 2024) indicano che nei primi sei mesi dello scorso anno gli attacchi censiti dall’Associazione italiana per la sicurezza informatica sono cresciuti del 23% rispetto al semestre precedente a livello globale. In Italia, gli attacchi che hanno come obiettivo l’ambito sanitario sono cresciuti dell’83% rispetto al primo semestre 2023, anche se il settore più colpito rimane comunque quello manifatturiero. Il rapporto Clusit indica anche che l’11% degli incidenti avvenuti a livello globale hanno avuto come obiettivo l’Italia.

La cybersicurezza è un tema fondamentale per lo sviluppo delle politiche di digitalizzazione introdotte soprattutto nell’ultimo quinquennio, a livello sia nazionale sia europeo. L’argomento appare ancora più critico andando a considerare la crescente attenzione ai processi di sanità digitale, che vedono al centro i dati altamente sensibili dei pazienti. Proprio alla cybersicurezza degli ospedali e degli altri provider sanitari è dedicato il Piano d’azione della Commissione europea presentato a metà gennaio 2025. La tempistica preannunciata per la sua implementazione vede, dopo la conduzione della fase di consultazione degli attori interessanti prevista per la prima parte di quest’anno, la presentazione delle raccomandazioni migliorative da essa risultanti entro fine 2025 e l’avvio progressivo delle azioni previste da qui a tutto il 2026. Abbiamo chiesto a Stefano Gorla, direttore dell’AI Academy dell’Ente nazionale per l’intelligenza artificiale ed esperto di cybersicurezza, di commentare i punti salienti del Piano d’azione. «Il fatto che gli attacchi informatici all’ambito sanitario siano cresciuti negli ultimi anni indica purtroppo che in questo settore non c’è ancora grande attenzione su questo tema ed è quindi più facile colpire un soggetto debole. La direttiva NIS-2 ha ampliato il perimetro della cybersicurezza in molti ambiti. Per quanto riguarda la sanità, la direttiva ha reintrodotto misure organizzative e tecniche di sicurezza», spiega Gorla. «In questo modo, la struttura ospedaliera è supportata nel prendere coscienza in maniera un po’ più marcata per quanto riguarda la tipologia di governance e i possibili rischi. Ciò implica il dover fare una puntuale analisi dei rischi che possono derivare dagli attacchi di cybersicurezza, confrontandoli con la parte più prettamente tecnica relativa alle infrastrutture e alle apparecchiature presenti. Dietro a ciò c’è poi tutto l’aspetto di governance, che definisce i ruoli e leresponsabilità, le politiche di alto livello dettate dalla Direzione generale, le procedure e i processi che servono per individuare gli incidenti e mitigarli».

L’importanza della formazione

Stefano Gorla indica anche che non sempre si riesce a dar seguito a queste condizioni, manca spesso la giusta considerazione di aspetti fondamentali quale la formazione e la consapevolezza.

«Sono concetti presenti nella direttiva, poi recepita anche con un regolamento d’attuazione, e stiamo aspettando anche che il governo deliberi altre linee guida a proposito. Spesso nelle persone che operano in ambito sanitario, per esempio nell’amministrazione, nella gestione delle risorse umane, nel comparto tecnico, ma anche a livello di medici, infermieri o OSS, manca la consapevolezza di cosa sia un attacco, di come possa essere portato avanti e di quali siano i rischi a cui si va incontro.

Non si tratta solo del fatto, per esempio, di non avere energia elettrica perché c’è stato un attacco e di conseguenza si debba far partire il gruppo di continuità. L’hacker potrebbe entrare e modificare una cartella clinica o un’analisi radiologica, o cercare informazioni e utilizzarle per scopi non propriamente leciti. Ci si sta muovendo per rinforzare gli aspetti relativi al cosiddetto “perimetro di sicurezza”, che è dato dall’insieme dei livelli fisico, logico e organizzativo».

Il perimetro comprende, a livello fisico, la struttura ospedaliera, gli accessi e la regolamentazione ad essi relativa, la possibilità di circolare liberamente, i sistemi di controllo e d’allarme ecc. Il livello logico è riferito all’infrastruttura informatica, anche in questo caso con attenzione alla regolazione degli accessi IT e alle protezioni presenti. A livello organizzativo, infine, entra in gioco il personale.

«Bisogna lavorare sulla formazione, la consapevolezza e, soprattutto, i ruoli e le responsabilità, per far sì che le persone abbiano contezza di cosa sta succedendo. Bisogna porre attenzione alla cultura, a non prendere sottogamba quello che potrebbe succedere. Sarebbe opportuno avere strutture all’interno degli ospedali che tengano sotto controllo questi temi oppure appoggiarsi all’esterno su chi abbia le giuste competenze e sensibilità».